Recentemente, o aumento de técnicas avançadas de fraude levou a um número crescente de indivíduos vítimas de esquemas fraudulentos. Dada a natureza única das criptomoedas, a perda de ativos devido à fraude é frequentemente difícil de rastrear. Portanto, os usuários devem permanecer vigilantes o tempo todo para proteger seus ativos. Siga as dicas de prevenção abaixo para que você possa discernir se e-mails ou mensagens são originados de nossas plataformas oficiais e evitar táticas fraudulentas comuns atualmente em uso.

- Dica 1: Verifique as informações de contato do remetente

- Dica 2: Permanecer atento a conteúdos de e-mail e mensagens de texto suspeitos

- Dica 3: Concluir autenticação de e-mail

- Dica 4: Verifique o Código Anti-Phishing

- Dica 5: Entre em contato com o suporte ao cliente Bybit por meio de canais oficiais

1. Verifique as informações de contato do remetente

Verifique as informações de contato do remetente (por exemplo, endereço de e-mail, número de telefone, URLs de sites, etc.) em relação aos canais oficiais legítimos conhecidos do Bybit procurando por inconsistências ou elementos suspeitos.

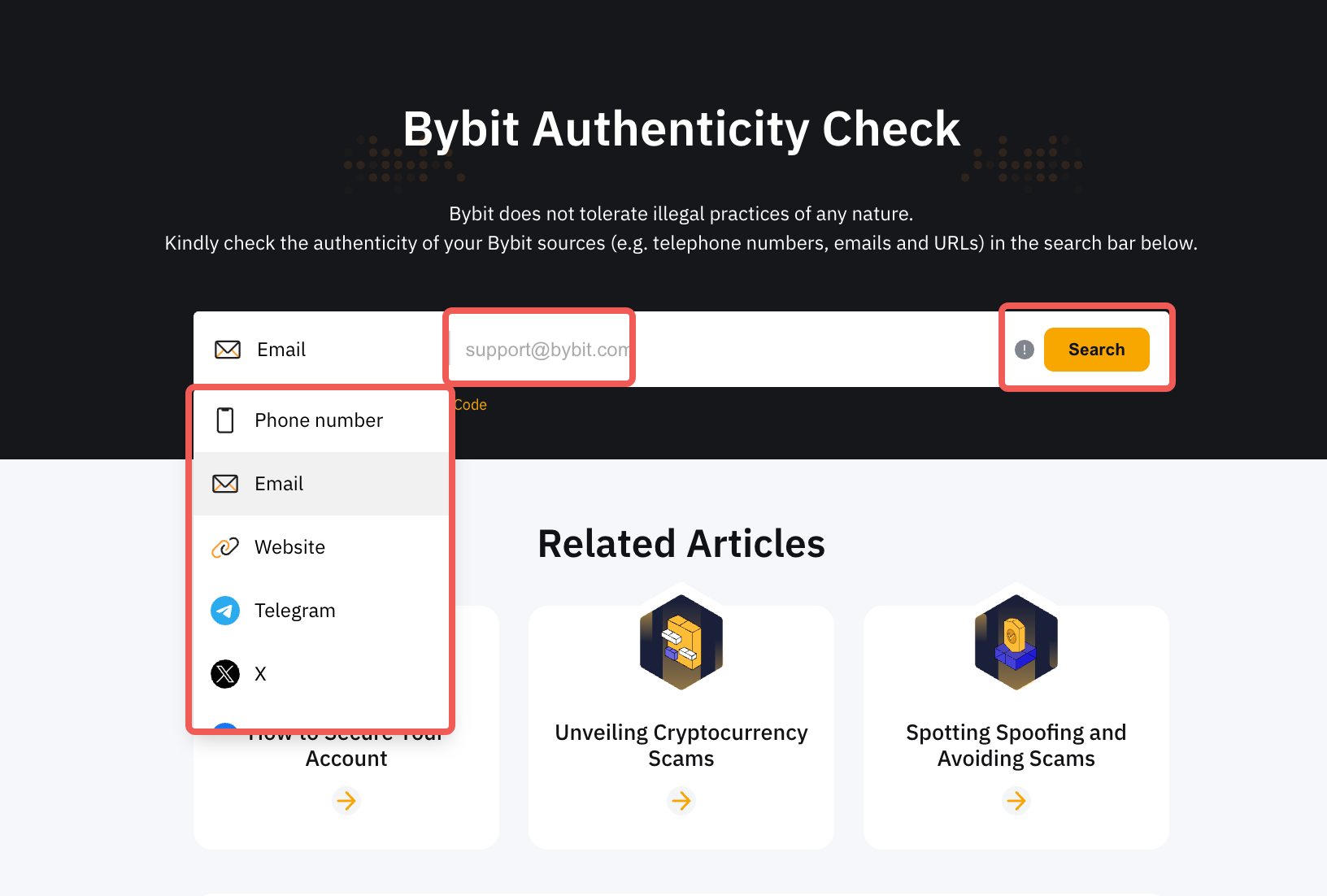

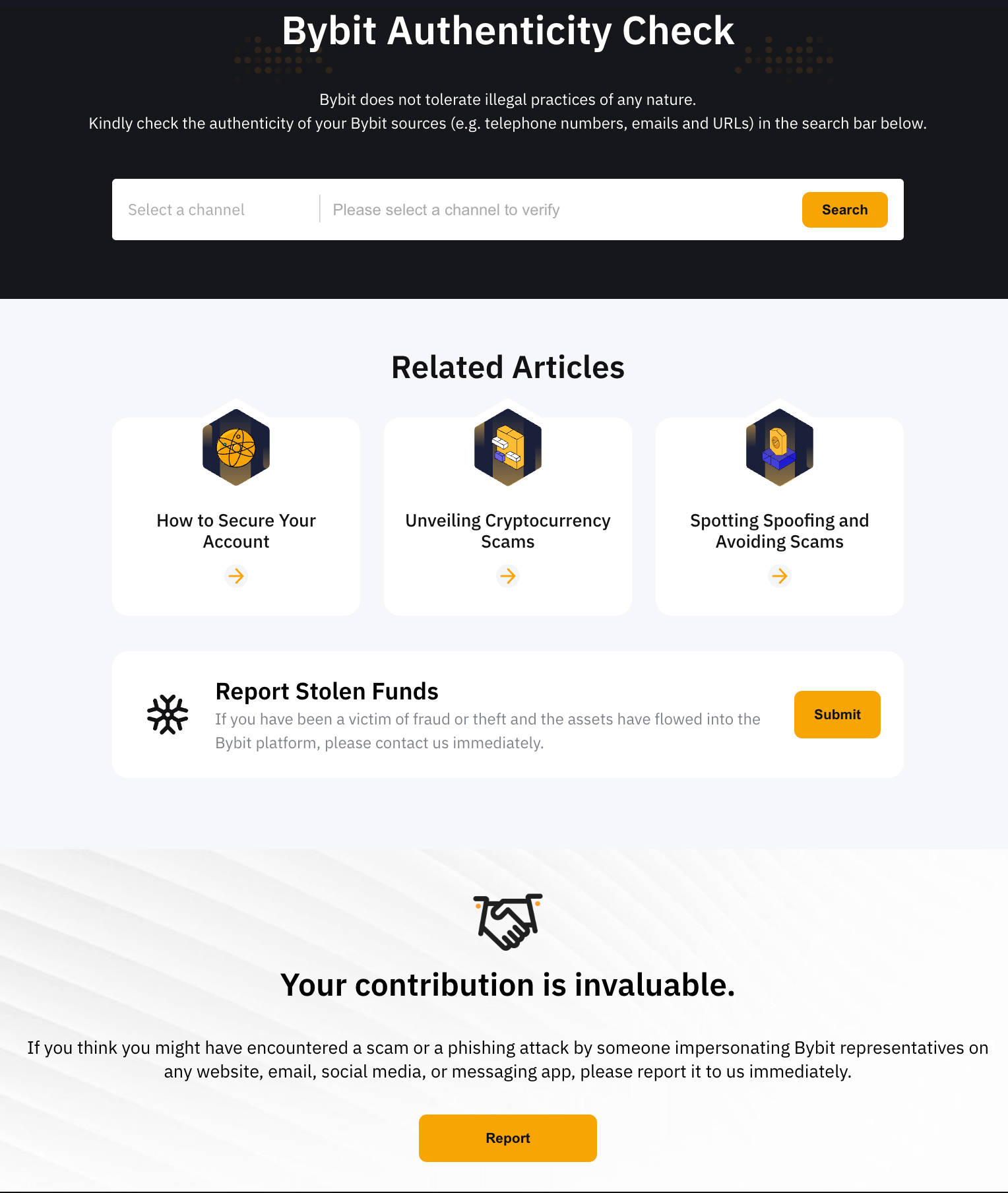

Você pode verificar facilmente se as fontes são do Bybit usando nosso Verificador de Autenticidade para verificar sua autenticidade. Basta selecionar o tipo de canal e preencher os detalhes para obter o resultado.

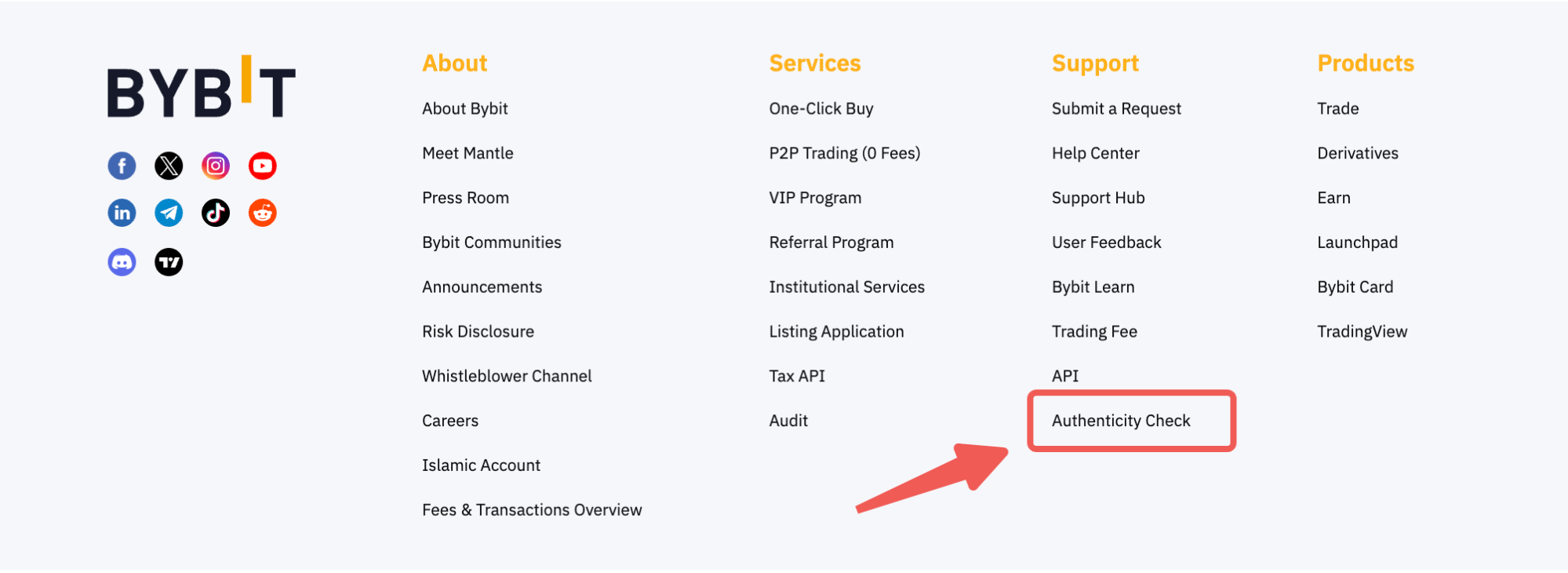

Essa função pode ser acessada facilmente no site indo para o menu principal Bybit ou rolando para baixo até a parte inferior da página da web.

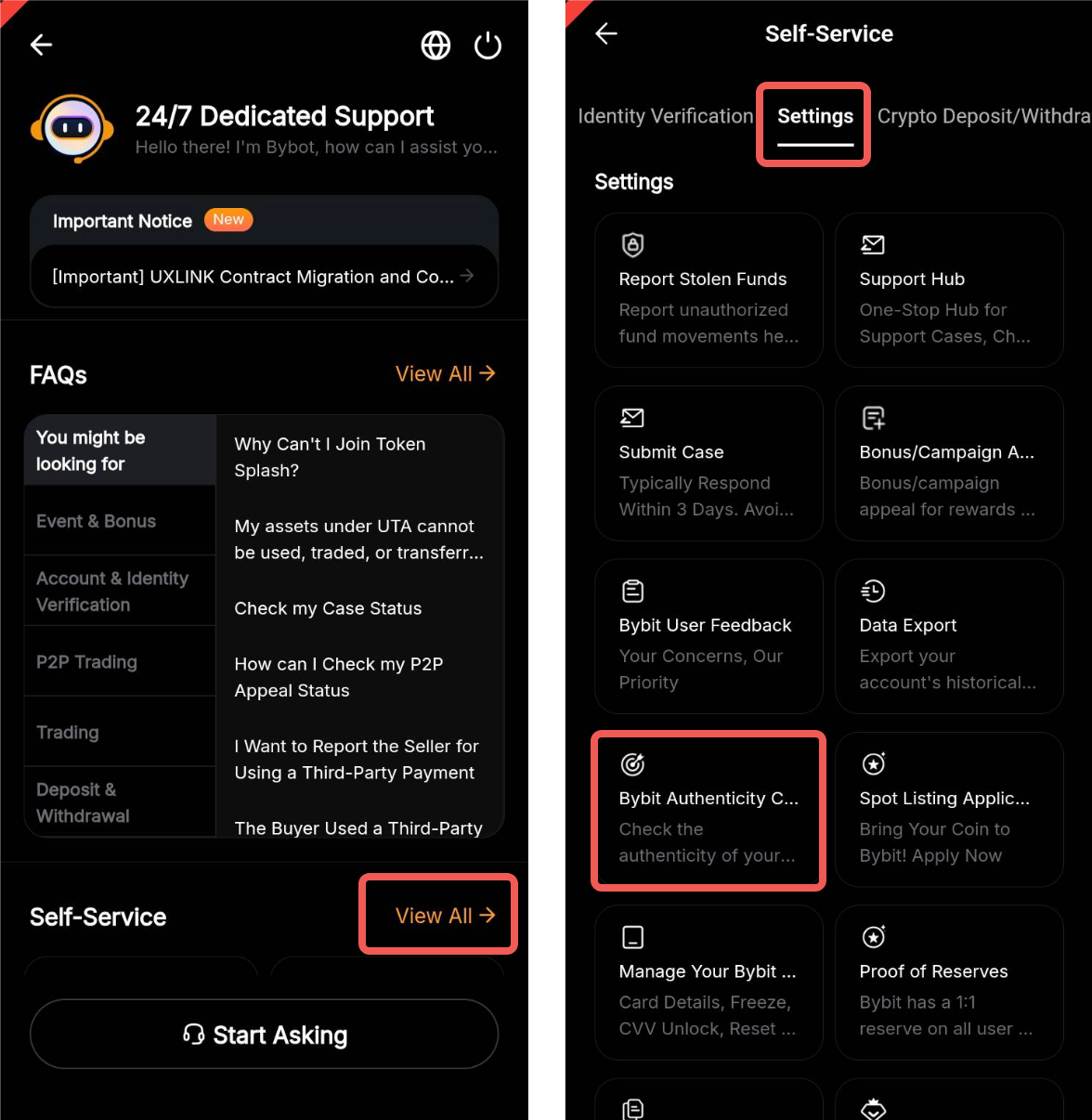

No aplicativo, você pode acessar a página clicando no ícone de chat ao vivo para ver o ícone Verificação de autenticidade.

Importante:

Observe que o endereço do remetente em e-mails e mensagens de texto pode ser facilmente forjado. Portanto, mesmo que o Verificador de Autenticidade mostre que o resultado da verificação é oficial, isso não significa necessariamente que o e-mail ou mensagem de texto que você recebeu foi realmente enviado da caixa postal oficial do Bybit. Tenha cuidado e discernimento!

2. Permanecer vigilante quanto a conteúdo suspeito de e-mail e mensagens de texto

E-mails e mensagens de texto de phishing visam provocar os usuários a tomar decisões irracionais e precipitadas que comprometeriam suas informações confidenciais e a segurança on-line. Esse tipo de engenharia social geralmente emprega uma linguagem coercitiva, preocupada ou persuasiva para estimular ações do usuário impulsionadas por medo, urgência e até mesmo curiosidade.

Para permanecer alerta a essas táticas, aqui estão algumas coisas que você deve observar:

a. A Bybit nunca pedirá que você transfira ativos para um endereço de depósito desconhecido ou pedirá sua frase de recuperação de carteira.

Sempre que receber um e-mail ou SMS solicitando suas informações pessoais, senha ou ativos, você deve manter uma atitude cética em todos os momentos.

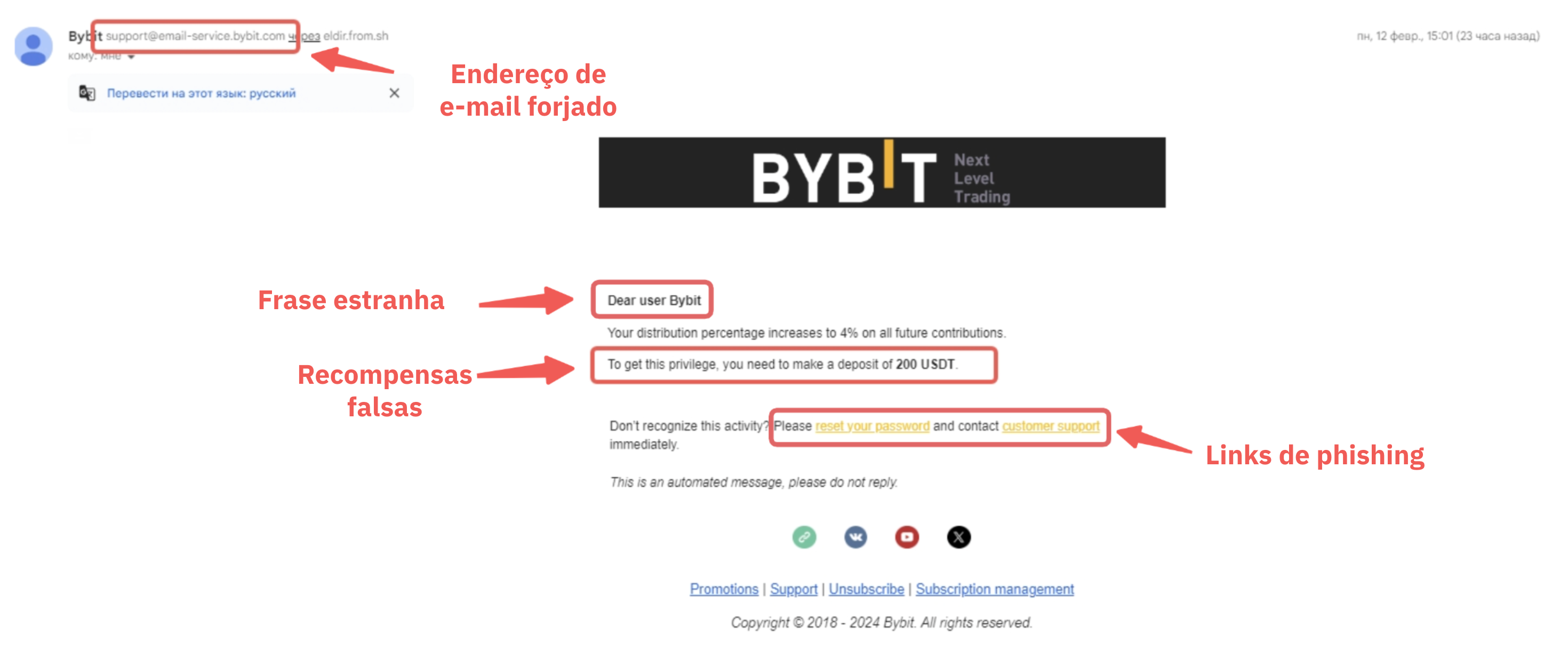

Como mencionado acima, mesmo que o resultado da verificação seja oficial, as informações de contato do remetente podem ser facilmente forjadas usando técnicas de falsificação. Abaixo está um exemplo típico demonstrando como os golpistas ocultam e falsificam endereços de e-mail de remetentes para solicitar ativos de usuários do Bybit.

b. Nunca clique em links suspeitos ou forneça suas informações pessoais em plataformas não verificadas.

Examine cuidadosamente todos os links e URLs que você está prestes a clicar, especialmente quando eles redirecionam você para sites desconhecidos de terceiros. É comum que links de phishing também usem serviços de encurtamento de URL para mascarar sites maliciosos.

Golpistas e phishers usarão as informações coletadas para explorar quaisquer vulnerabilidades em seu sistema, tornando você suscetível a hackers ou outras atividades on-line maliciosas.

c. Não baixe anexos (por exemplo, DOCs, PDFs, PNGs, EMLs) de e-mails suspeitos.

Os criminosos geralmente usam extensões duplas para enganar os usuários para acessar ou interagir com arquivos que parecem inofensivos, mas na realidade contêm códigos maliciosos que atuam como executáveis no acesso, o que se incorporaria automaticamente ao seu dispositivo.

3. Concluir autenticação de e-mail

Você pode inspecionar os cabeçalhos completos de um e-mail para verificar sua legitimidade. Embora um pouco mais técnico, esse método permite inspecionar os metadados do e-mail com mais detalhes, incluindo o conteúdo, data e caminho, assunto, informações do destinatário, endereços do remetente e do destinatário, endereço IP registrado e assim por diante.

Considerando que as técnicas de falsificação funcionam disfarçando materiais prejudiciais como uma fonte confiável e legítima, a autenticação de e-mail adiciona uma camada extra de medidas de segurança para identificar quaisquer anomalias e contornar ataques de phishing.

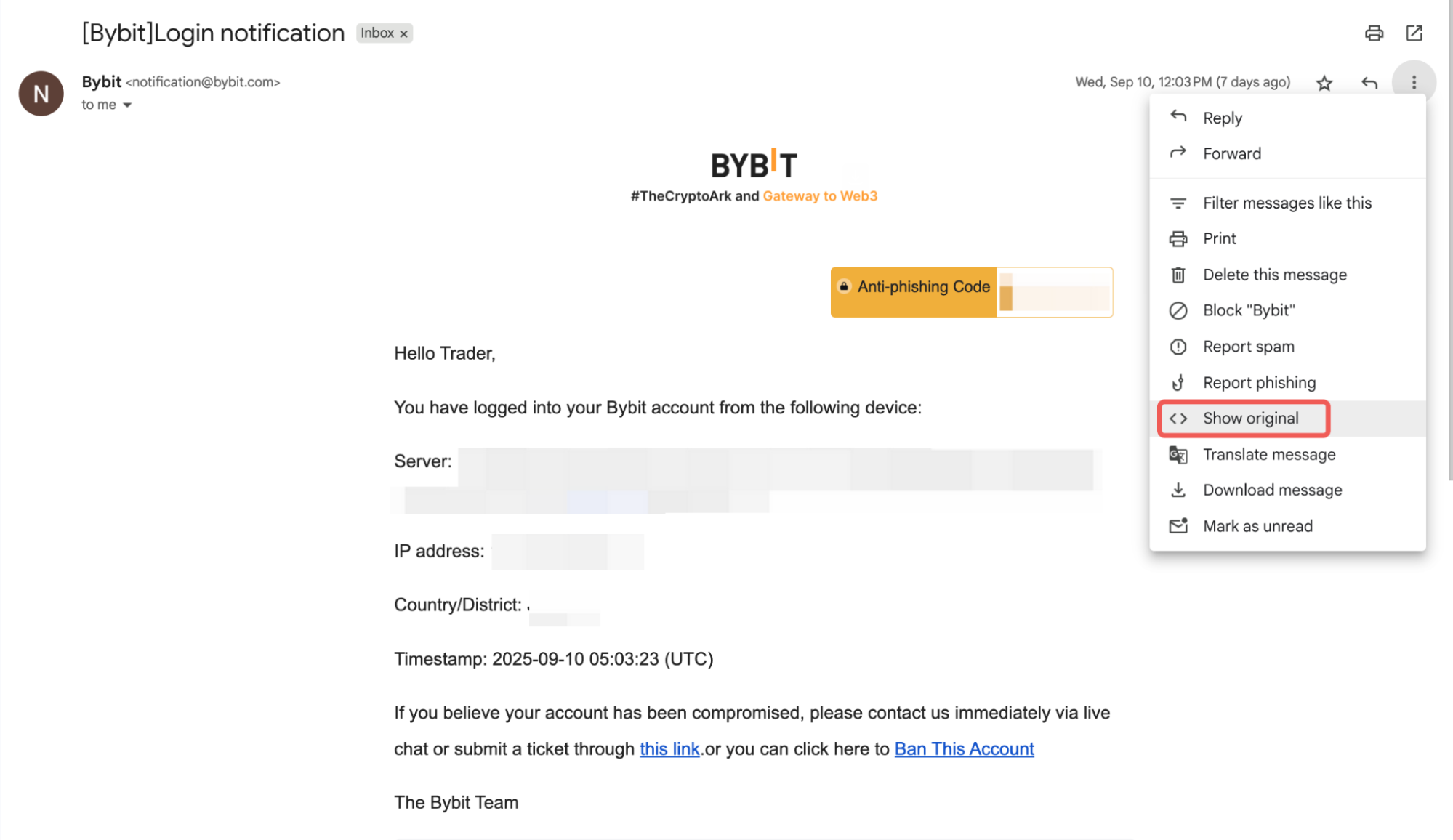

a. Visualizar cabeçalhos de e-mail (Gmail)

Clique na elipse (três pontos) no canto superior direito do seu e-mail e selecione Mostrar original. Em seguida, você será redirecionado para uma página com detalhes dos seus cabeçalhos de e-mail.

Observação:

Os métodos para visualizar cabeçalhos de e-mail podem variar entre os provedores de serviços de e-mail. Assim, é aconselhável que você siga os guias oficiais de seus respectivos provedores de serviços de e-mail para fazê-lo com segurança.

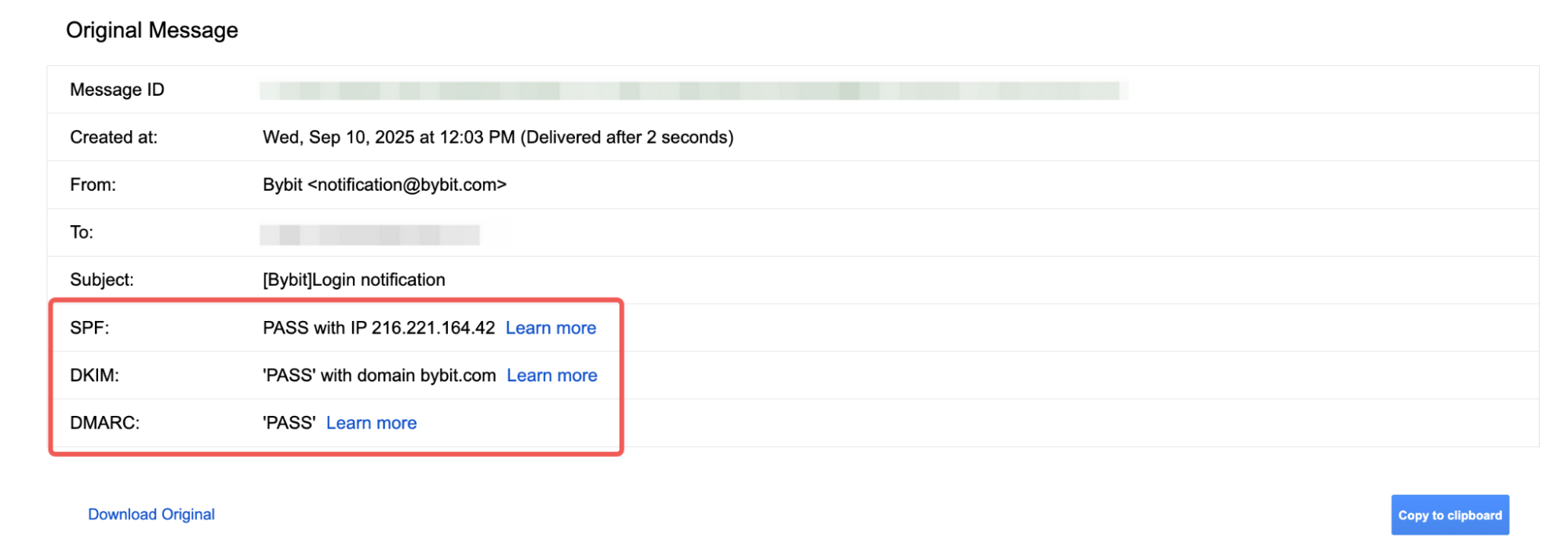

b. Resultados da autenticação DKIM/SPF/DMARC

Depois de acessar os cabeçalhos de e-mail, verifique os detalhes das seguintes assinaturas de segurança SPF/DKIM/DMARC.

Basicamente, DKIM (DomainKeys Identified Mail), SPF (Sender Policy Framework) e DMARC (Domain-based Message Authentication, Reporting, and Conformance) são três protocolos principais de segurança de e-mail estabelecidos para evitar adulteração ou acesso não autorizado.

Conforme ilustrado na imagem acima, um status de “aprovado” para cada assinatura indica que o e-mail foi autenticado adequadamente e provou ser provavelmente de uma fonte confiável. Caso você tenha recebido um e-mail com uma ou todas as três assinaturas exibindo um status de “falha”, tal e-mail pode ter sido alterado ou enviado de uma fonte não autorizada.

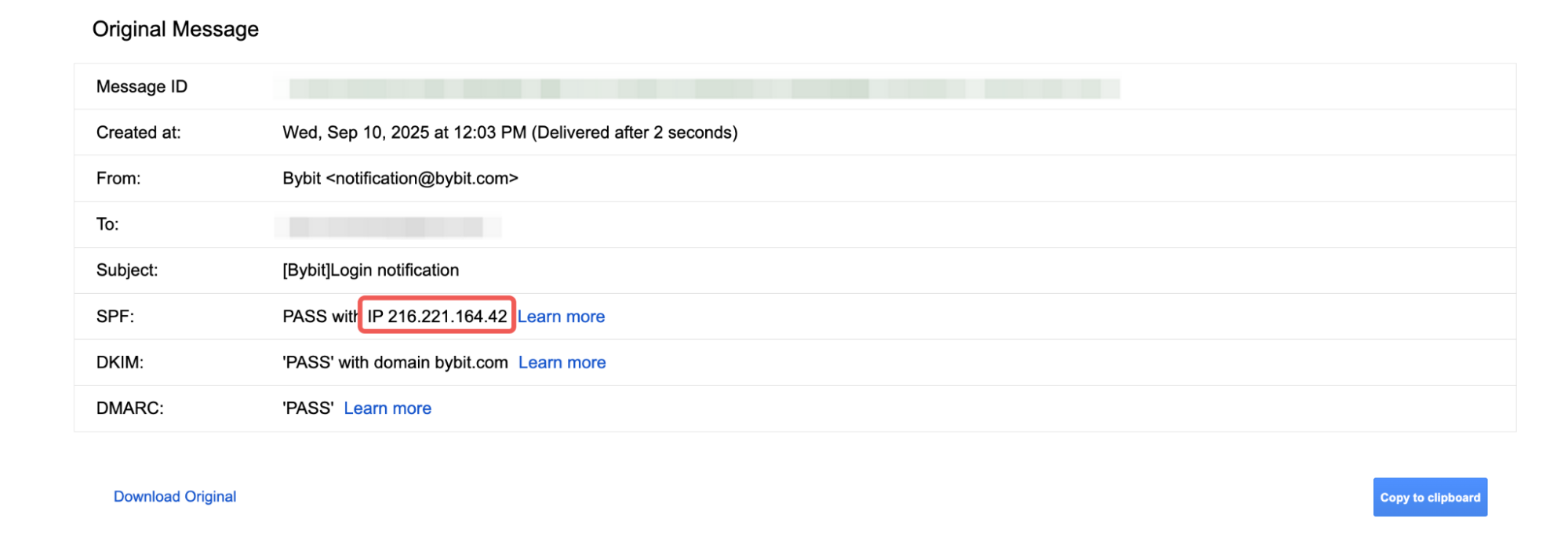

c. Verifique o endereço IP registrado

O cabeçalho do e-mail também registra o endereço IP designado, do qual o e-mail foi enviado. Você pode usar vários verificadores de reputação de IP (por exemplo, Relatório de transparência de navegação segura do Google e VirusTotal) para verificar a propriedade e origem do endereço IP e garantir que ele não tenha sido relatado para nenhuma atividade maliciosa.

Observação: Embora esses sites tenham acumulado bancos de dados abrangentes, é sempre um bom exercício fazer referência cruzada dos resultados com várias fontes. Lembre-se de que esta etapa é apenas complementar a outros métodos de verificação e é altamente aconselhável que você entre em contato com nosso suporte ao cliente para obter assistência, caso tenha alguma dúvida.

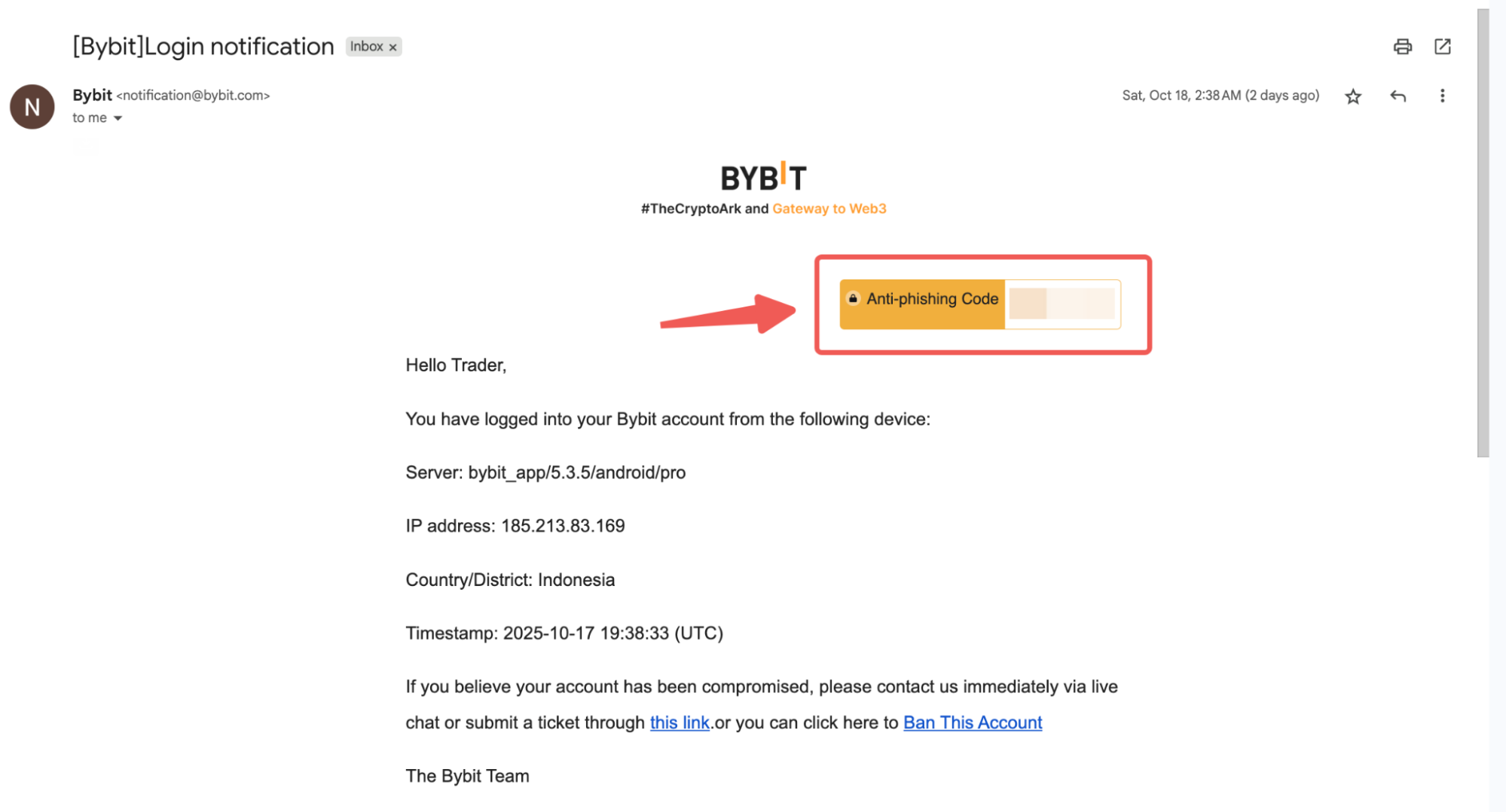

4. Verifique o código anti-phishing

O Código Anti-Phishing do Bybit é um recurso de segurança que compreende um conjunto exclusivo de caracteres alfanuméricos e especiais. Depois de ativado, esse código personalizado aparecerá em todos os e-mails e mensagens de texto oficiais do Bybit posteriormente, permitindo que os usuários verifiquem facilmente a autenticidade das informações que recebem.

Veja como você pode usar o recurso de código antiphishing para acessar com segurança comunicações verificadas e filtrar golpes de phishing:

-

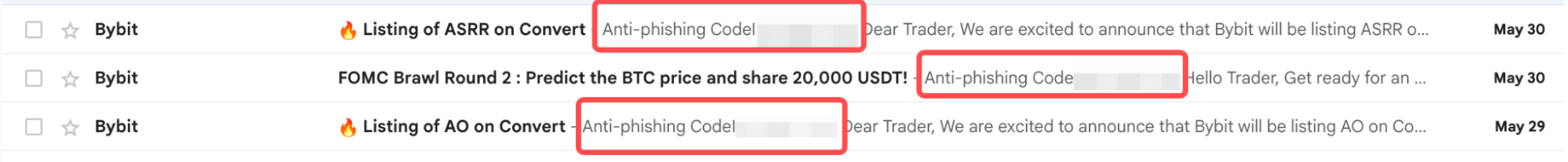

Antes de abrir qualquer e-mail ou mensagem de texto, certifique- se de que o código antiphishing esteja presente e corresponda ao seu código exclusivo. Você pode fazer isso visualizando o código em suas notificações pop-up ou na caixa de entrada de e-mail.

-

Um código antiphishing incorreto ou ausente é um forte indicador de um e-mail ou mensagem de texto fraudulenta. Nesse caso, tenha mais cuidado com suas atividades de navegação e atualize imediatamente as credenciais da sua conta (por exemplo, senha, número de telefone etc.) para proteger seus dados. É provável que um criminoso tenha obtido algumas de suas informações em outro lugar e as use para atacá-lo em um golpe de phishing.

-

Se você suspeitar que um e-mail ou uma mensagem de texto pode ser uma tentativa de phishing, evite interagir com ele e entre em contato com nosso suporte ao cliente (consulte a dica n.o 5).

Importante:

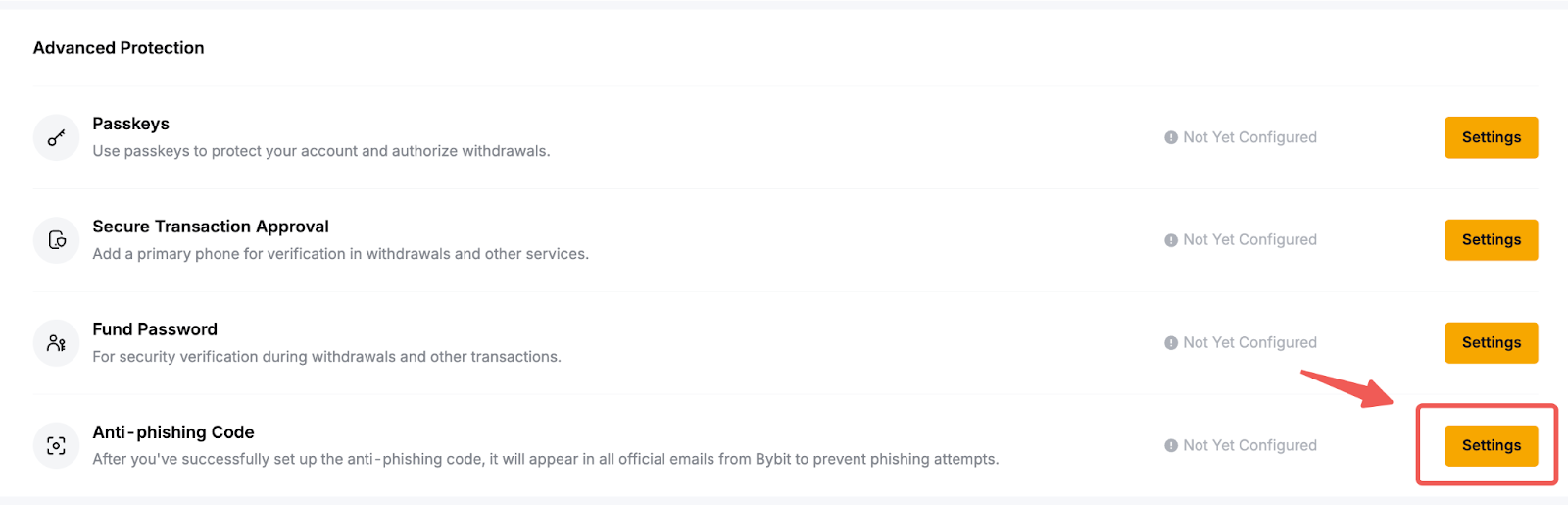

Recomendamos que você ative a função Código Anti-Phishing. Se você não configurou seu Código Anti-Phishing, siga este guia e vá para a página Conta e Segurança para começar. Para obter mais informações, consulte Como melhorar a segurança da sua conta.

5. Entre em contato com o suporte ao cliente Bybit por meio dos canais oficiais

Embora todas as dicas de prevenção acima minimizem muito o risco de golpes e ataques de phishing, recomendamos que você entre em contato com o Atendimento ao Cliente oficial da Bybit para obter assistência completa.

Se você acha que pode ter encontrado um golpe ou um ataque de phishing por alguém se passando por representantes da Bybit em qualquer site, e-mail, mídia social ou aplicativo de mensagens, alerte-nos de uma das seguintes maneiras:

a. Por meio do chat ao vivo ou formulário da web da Central de Ajuda

Você pode falar diretamente com o nosso suporte ao cliente via bate-papo ao vivo ou simplesmente preencher este formulário com a sua consulta, e a nossa equipe dedicada atenderá ao seu caso. Você pode fornecer documentos de apoio (por exemplo, capturas de tela, TXIDs etc.) para ajudar no processo de investigação e análise.

b. Através da página Verificação de autenticidade

Como alternativa, você pode fazer um relatório diretamente na página Verificação de Autenticidade e a equipe de segurança analisará e lidará rapidamente com sua consulta.

i. Relatar fundos roubados

Selecione esta opção se você foi vítima de roubo cibernético e os ativos fluiram para a plataforma Bybit. Para obter mais informações, consulte Como relatar ativos roubados.

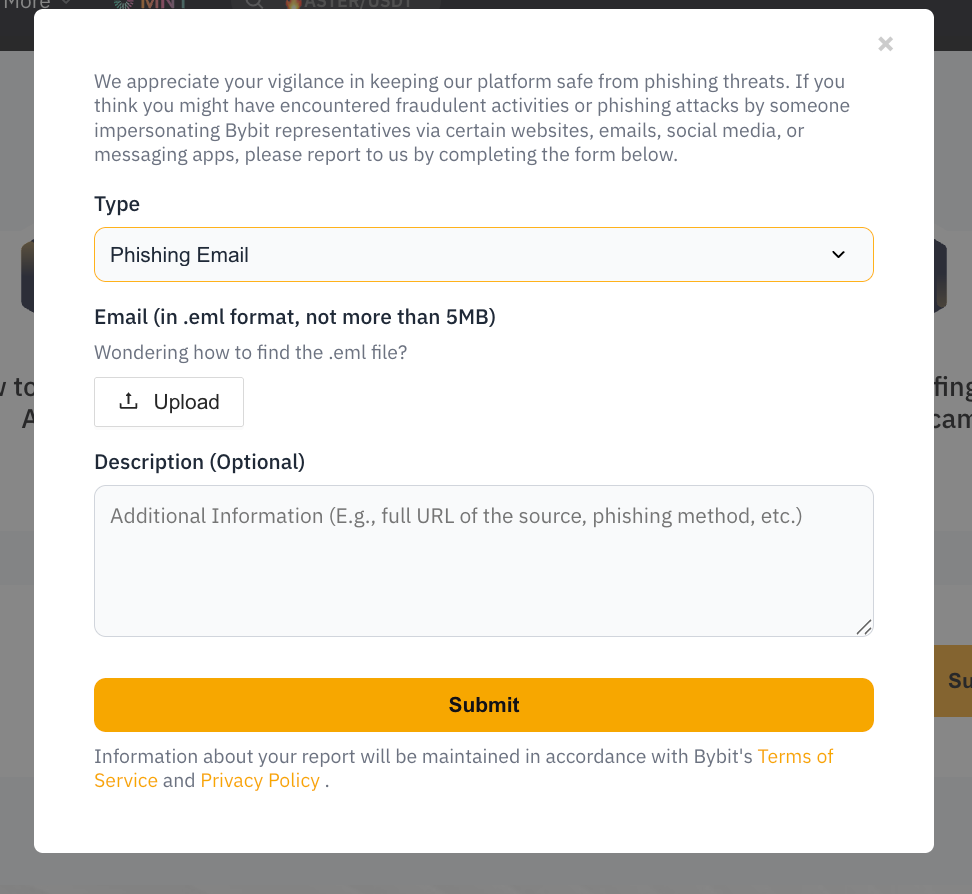

ii. Ameaças de phishing, golpes e outras atividades fraudulentas

Se você quiser denunciar suspeitas de ameaças de phishing, golpes e outras atividades fraudulentas, clique em Denunciar na seção disponível para iniciar sua consulta. Selecione o tipo de atividades de acordo e forneça informações adicionais que você considera relevantes.

Importante

No caso de um e-mail de phishing, forneça o arquivo em formato .eml da mensagem de e-mail para que nosso Suporte ao Cliente analise. Siga o guia abaixo sobre como fazer isso:

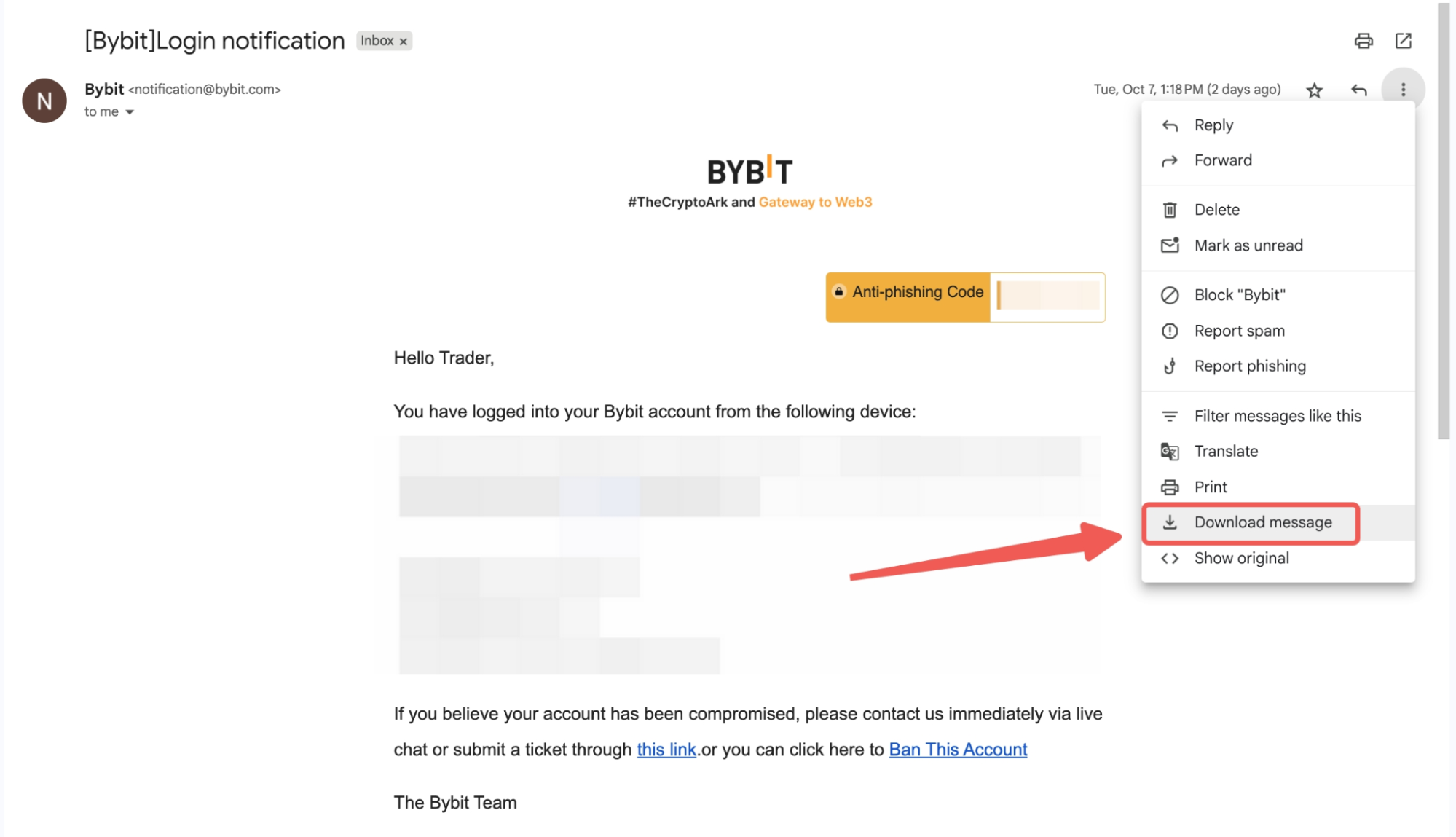

Baixar e-mail como um arquivo .eml (Gmail)

Para recuperar o arquivo, clique na elipse (três pontos) no canto superior direito do seu e-mail e selecione Baixar mensagem. O e-mail será salvo como um arquivo .eml em seu computador.

Observação:

Os métodos para salvar o e-mail como um arquivo .eml podem ser ligeiramente diferentes para outros provedores de serviços de e-mail. Consulte os guias oficiais de seus respectivos provedores de serviços de e-mail para fazer isso com segurança.

A Bybit continua comprometida em fornecer um ambiente seguro e protegido para todos os usuários. Sua vigilância ao relatar qualquer atividade suspeita nos ajuda a proteger a comunidade.